Кластерные действия

Статья описывает действия, которые можно выполнять с кластером ADB ES в пользовательском интерфейсе ADCM.

Обзор

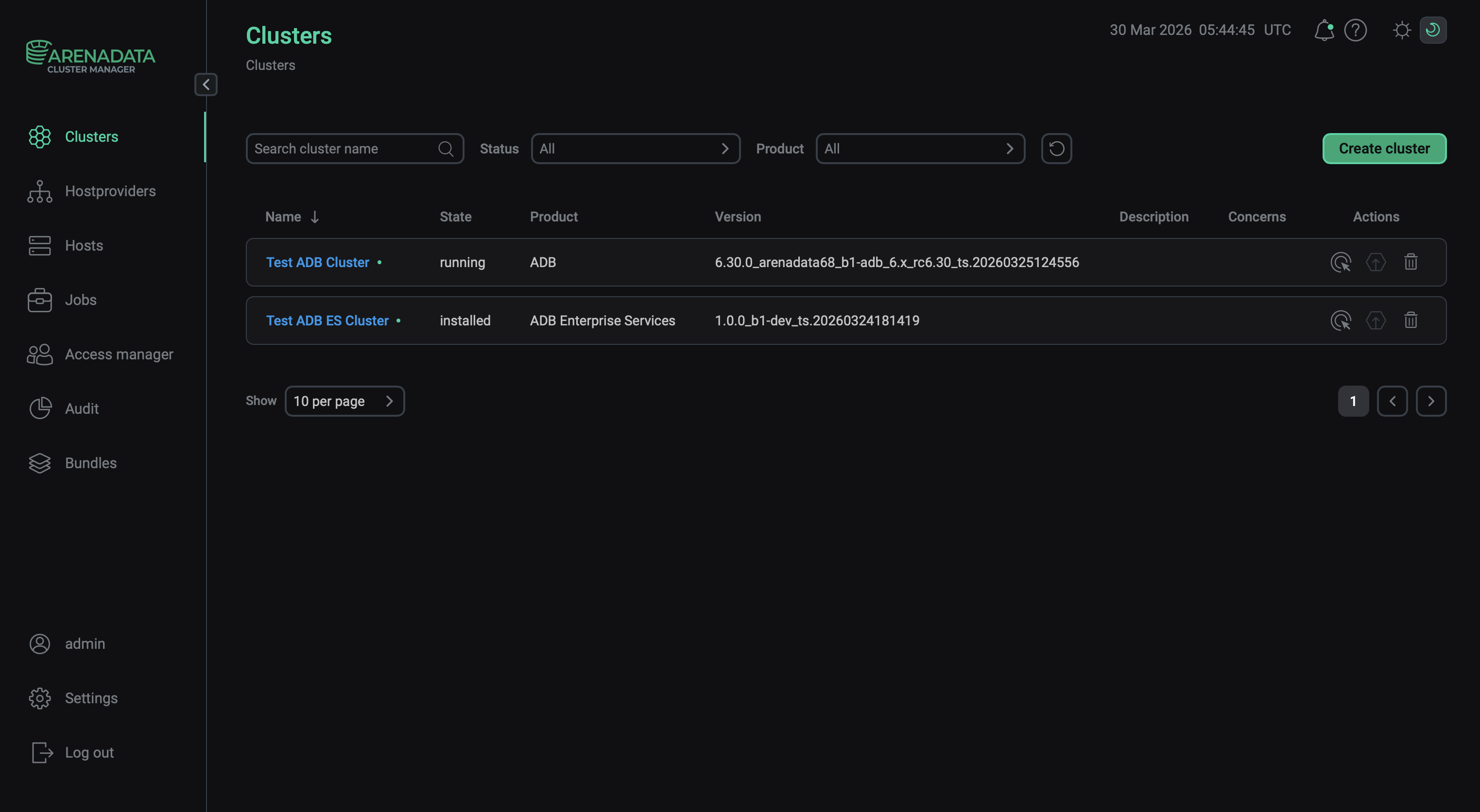

Управление кластером ADB ES осуществляется на странице Clusters.

Описание страницы Clusters и общих действий на этой странице приведено в документации ADCM.

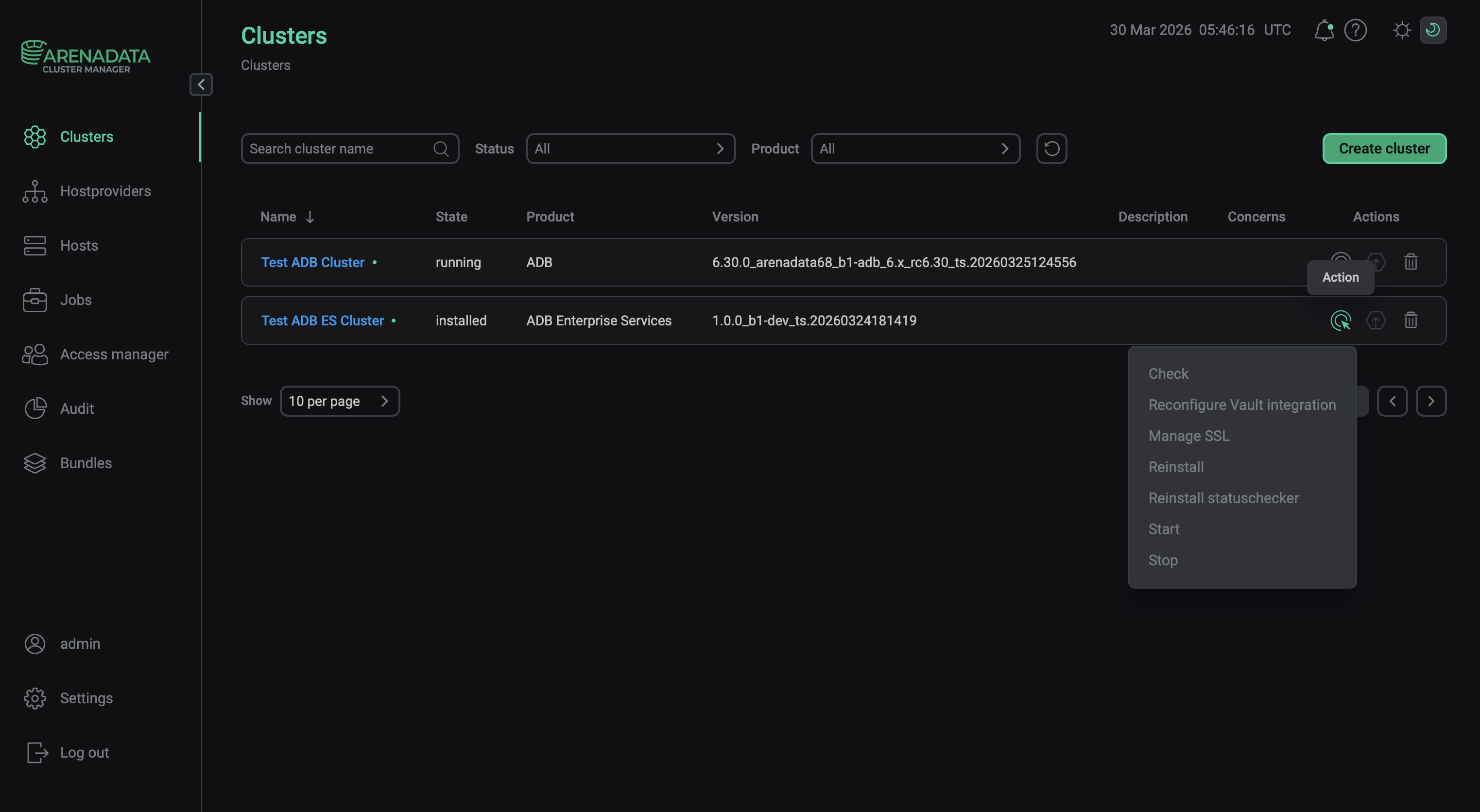

В столбце Actions показываются иконки для управления кластером:

-

— открывает список действий, доступных для работы с кластером.

Открытие списка доступных действий

Открытие списка доступных действий -

— указывает, доступна ли новая версия бандла, и позволяет запустить обновление кластера до новой версии.

-

— удаляет информацию о кластере из ADCM (не удаляет ADB ES и не производит никаких изменений на хостах, относящихся к кластеру).

|

ВАЖНО

При обновлении ADB ES важно учесть следующий порядок:

|

Набор кластерных действий (доступных при нажатии иконки

) определяется текущим статусом кластера ADB ES.

| Статус | Условие | Доступные действия |

|---|---|---|

created |

Кластер ADB ES создан в ADCM, но еще не установлен |

|

installed |

Кластер ADB ES успешно установлен в ADCM |

Действия Precheck и Install описаны в статье Установка кластера. Действия, доступные для уже установленного кластера, приведены ниже.

Check

Действие Check проверяет соответствие настроек хостов, сервисов и компонентов требованиям кластера ADB ES (аналогично действию Precheck). Кроме того, действие проверяет статус каждого из компонентов ADB ES.

Reconfigure Vault integration

Действие Reconfigure Vault integration предназначено для применения изменений к параметрам Vault integration, редактирование которых доступно на вкладке Configuration на странице кластера. Эти параметры определяют необходимость хранения секретов сервисов ADB ES в HashiCorp Vault.

|

ВАЖНО

|

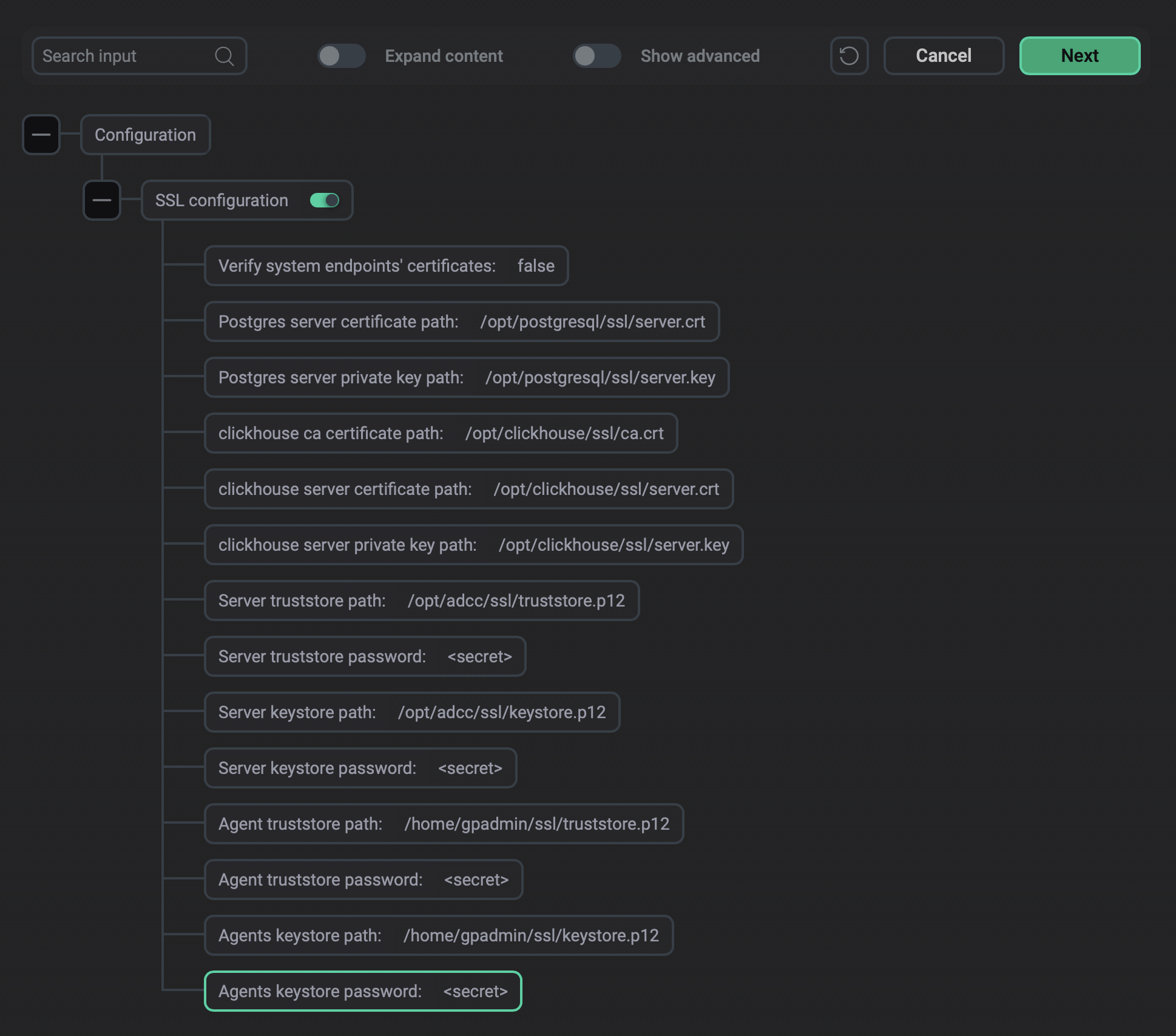

Manage SSL

Настраивает и включает SSL для всего кластера ADB ES. В открывшемся окне выберите SSL configuration для включения SSL и настройте параметры, описанные ниже.

|

ВАЖНО

После включения и выключения SSL в ADB ES требуется выполнить действие Reconfigure and restart на стороне сервисов ADBC agents и ADBM agents в кластерах ADB, связанных с текущим ADB ES. |

| Параметр | Описание |

|---|---|

Verify system endpoints' certificates |

Включает проверку сертификатов системных эндпойнтов.

Перед использованием опции с самоподписанными (self-signed) сертификатами убедитесь, что в хранилище доверенных корневых сертификатов ОС добавлены корневой и промежуточные CA-сертификаты.

Чтобы использовать опцию Verify system endpoints' certificates с вашими собственными сертификатами, для успешной верификации добавьте IP-адрес ADB Control в поле |

Postgres server certificate path |

Путь к файлу сертификата PostgreSQL (в формате PEM).

Требуемые права доступа к файлу: |

Postgres server private key path |

Путь к файлу закрытого ключа PostgreSQL (в формате PEM).

Требуемые права доступа к файлу: |

clickhouse ca certificate path |

Путь к корневому сертификату CA для ClickHouse (в формате PEM).

Требуемые права доступа к файлу: |

clickhouse server certificate path |

Путь к файлу серверного сертификата ClickHouse (в формате PEM).

Требуемые права доступа к файлу: |

clickhouse server private key path |

Путь к файлу закрытого ключа сервера ClickHouse (в формате PEM).

Требуемые права доступа к файлу: |

Server truststore path |

Путь к truststore-файлу для серверных Java-компонентов — ADB Control и AD Eureka (для ADBM см. требования ниже).

Формат: PKCS #12.

Требуемые владелец и группа: |

Server truststore password |

Пароль, установленный для серверного truststore-файла, указанного в Server truststore path |

Server keystore path |

Путь к keystore-файлу для серверных Java-компонентов (ADB Control, AD Eureka).

Формат: PKCS #12.

Требуемые владелец и группа: |

Server keystore password |

Пароль, установленный для серверного keystore-файла, указанного в Server keystore path |

Agent truststore path |

Путь к truststore-файлу для агентов ADBC/ADBM (на хостах ADB).

Формат: PKCS #12.

Требуемые владелец и группа: |

Agent truststore password |

Пароль, установленный для truststore-файла агентов, указанного в Agent truststore path |

Agents keystore path |

Путь к keystore-файлу для агентов.

Формат: PKCS #12.

Требуемые владелец и группа: |

Agents keystore password |

Пароль, установленный для keystore-файла агентов, указанного в Agents keystore path |

Требования к сертификатам

При создании сертификатов необходимо учитывать следующие требования:

-

Если ADB Control и AD Eureka установлены на разных хостах, абсолютные пути к файлам keystore и truststore должны быть одинаковыми на обоих хостах. Эти пути указываются в параметрах Server keystore path и Server truststore path.

-

Владельцы файлов (перечисленные в таблице выше) должны иметь права на чтение каждой директории в пути к этим файлам.

-

Для ADBM требуется дополнительная настройка.

-

Действие Manage SSL не применяется к внешним базам данных. При их использовании импортируйте сертификаты внешних БД в truststore, указанный в Server truststore path.

Настройка SSL для ADBM

Если используется сервис ADBM, для включения SSL выполните следующие шаги:

-

Откройте конфигурацию сервиса ADBM.

-

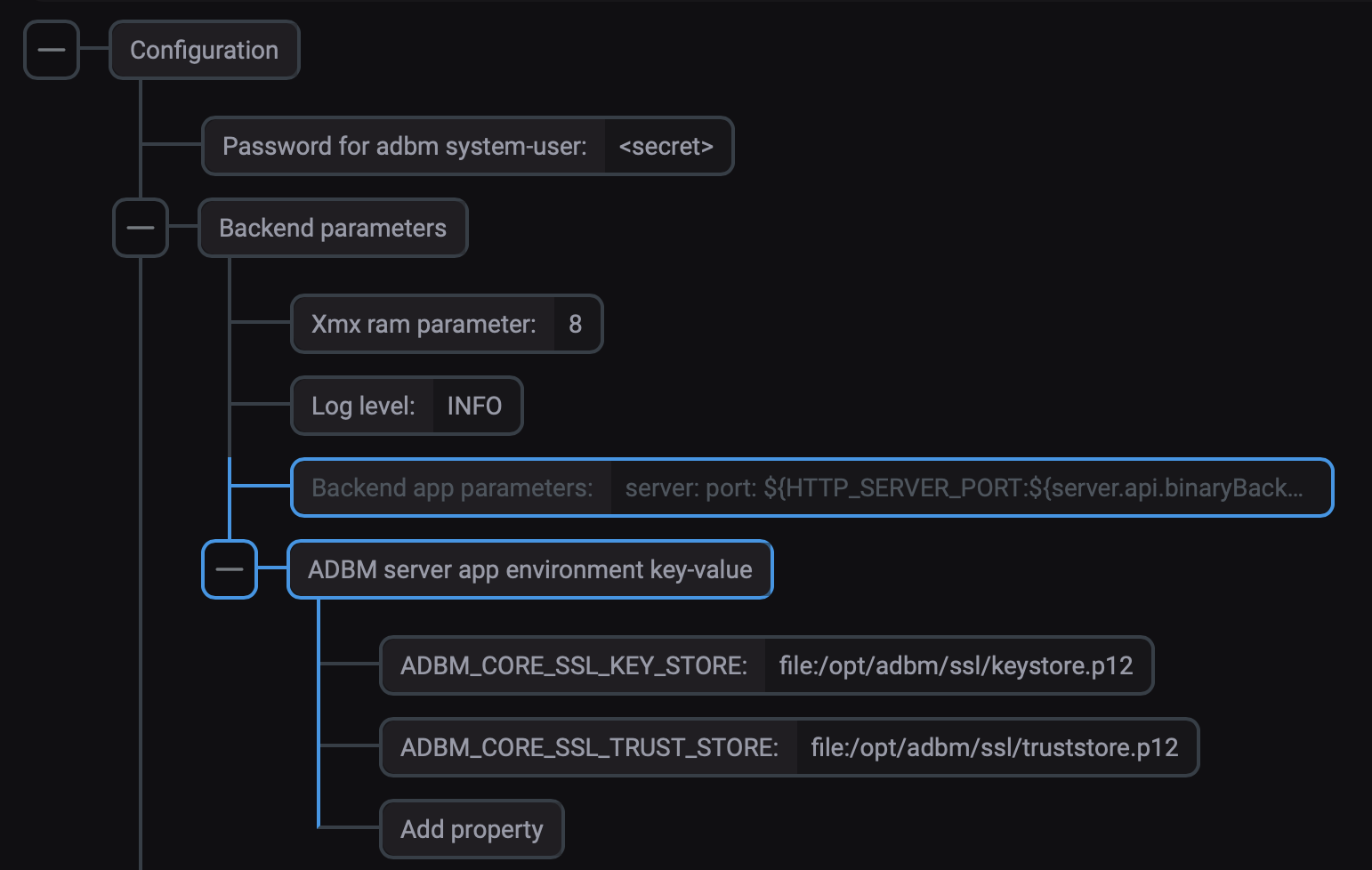

Разверните секцию Backend parameters → ADBM server app environment key-value.

-

С помощью кнопки Add property добавьте два свойства.

Название свойства Значение Пример значения ADBM_CORE_SSL_KEY_STORE

Путь к keystore-файлу, указанный с префиксом

file:. Требуемые владелец и группа:adbm:adbmfile:/opt/adbm/ssl/keystore.p12

ADBM_CORE_SSL_TRUST_STORE

Путь к truststore-файлу, указанный с префиксом

file:. Требуемые владелец и группа:adbm:adbmfile:/opt/adbm/ssl/truststore.p12

-

Нажмите Save для сохранения конфигурации.

|

ВАЖНО

Не запускайте действие Reconfigure & Restart для применения конфигурации ADBM — просто сохраните ее. Указанные свойства применяются при запуске кластерного действия Manage SSL. |

Проверка результатов

После успешного выполнения действия Manage SSL компоненты ADB ES начинают взаимодействовать по SSL.

Веб-серверы потребуют подключения по TLS, поэтому для доступа к веб-интерфейсам сервисов используйте https при вводе адреса:

-

ADB Control:

https://<IP-адрес компонента ADB Control UI>:8890 -

AD Eureka:

https://<IP-адрес AD Eureka>:8761 -

Clickhouse:

https://<IP-адрес Clickhouse>:8443(при отключенном SSL используется порт8123)

Также можно проверить использование TLS в PostgreSQL.

Например, для внутренних баз данных ADPG подключитесь к adcc или adbm:

$ sudo su - postgres

$ psql -p 5433 -d adccВ результате будет отображена версия TLS, подтверждающая использование зашифрованного соединения между базой данных и клиентами:

psql (16.3) SSL connection (protocol: TLSv1.3, cipher: TLS_AES_256_GCM_SHA384, compression: off) Type "help" for help. adcc=#

Reinstall statuschecker

Действие Reinstall statuschecker перенастраивает и перезапускает службу проверки состояния (statuschecker) для всех сервисов кластера. Используется в случае миграции кластера под управление нового сервера ADCM.

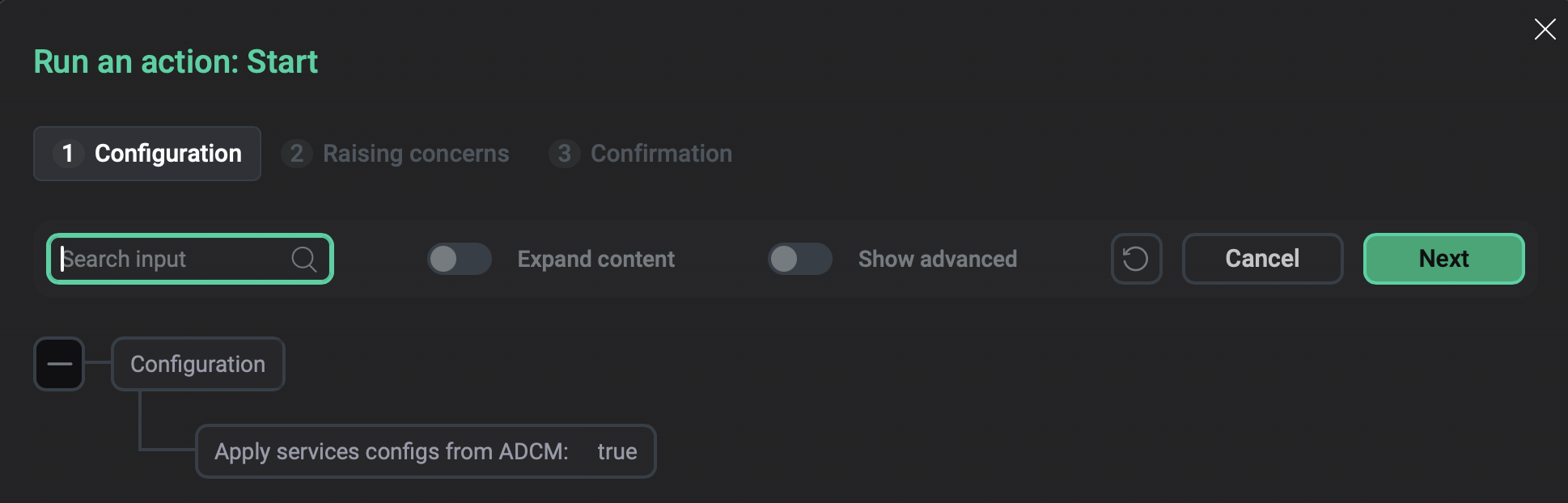

Start

Действие Start запускает все сервисы кластера ADB ES.

При выборе этого действия в открывшемся окне доступен флаг Apply services configs from ADCM. Выберите его, если требуется применить все изменения в конфигурациях сервисов. В противном случае сервисы будут запущены без применения текущих изменений.