Настройка кластера

|

ВАЖНО

В большинстве случаев кастомная настройка кластера не требуется — значения параметров можно оставить по умолчанию.

|

После добавления нового кластера можно выполнить его настройку. Для этого выполните шаги:

-

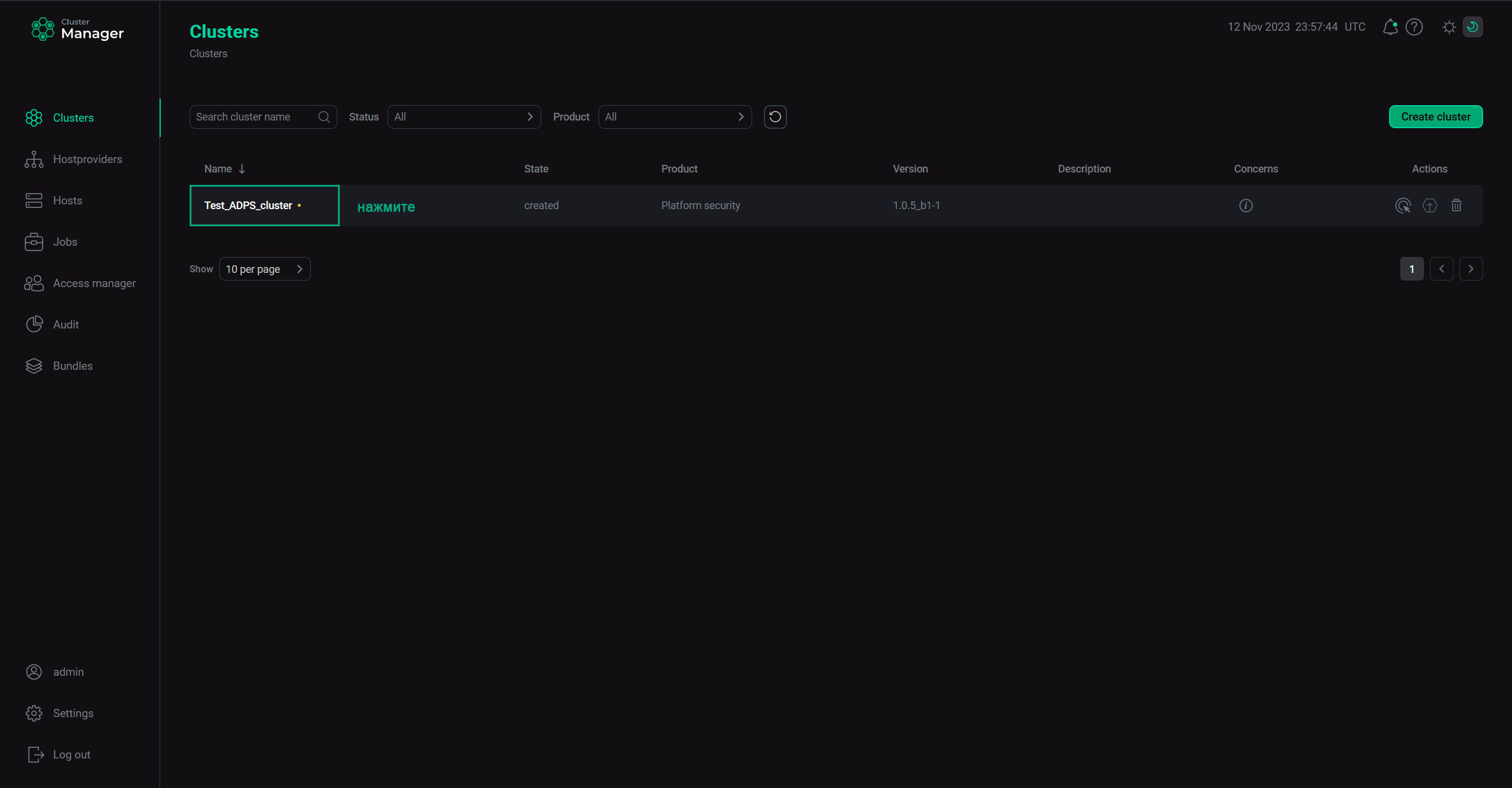

Выберите кластер на странице Clusters. Для этого нажмите на имя кластера в столбце Name.

Выбор кластера

Выбор кластера -

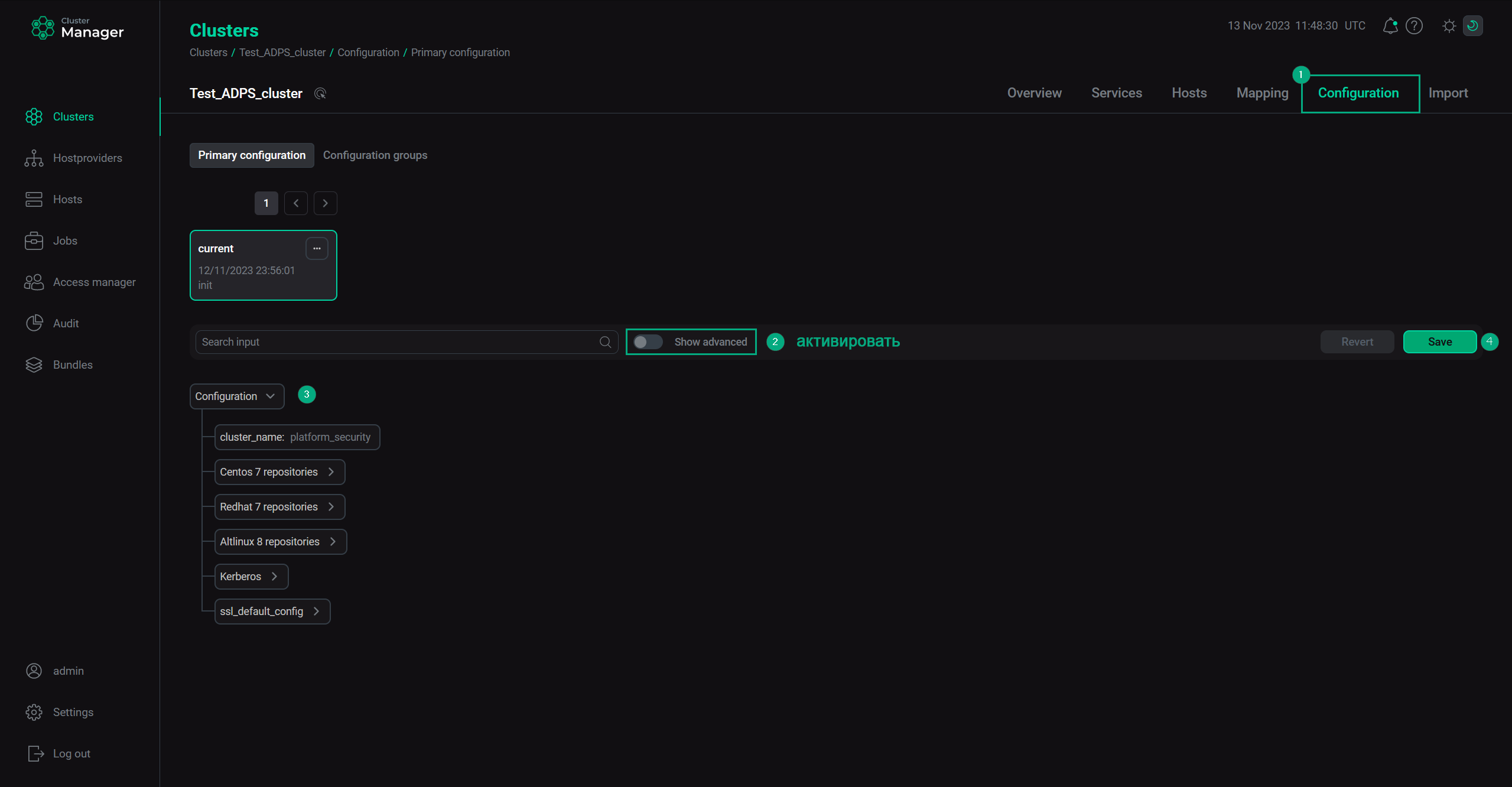

Откройте вкладку Configuration на странице кластера. Вкладка Configuration состоит из трех подразделов: Primary configuration, Configuration groups, Ansible settings.

-

Заполните необходимые конфигурационные параметры на нужной вкладке и нажмите Save.

Primary configuration

Вкладка Configuration → Primary configuration содержит основные конфигурационные параметры кластера.

Доступные параметры приведены ниже:

-

Пути к репозиториям ALT Linux 10, Astra Linux, Ubuntu 22 и RedOS 7, которые будут использованы в процессе установки в зависимости от операционной системы кластера:

-

monitoring — репозиторий для установки мониторинга;

-

zookeeper_repo — YUM-репозиторий Arenadata Zookeeper;

-

arenadata — YUM-репозиторий Arenadata.

-

-

Раздел Kerberos, содержащий параметры, перечисленные в таблице ниже.

Параметр Описание Значение по умолчанию Enable Kerberos

Включает аутентификацию Kerberos

False

Authentication on WEB UIs

Включает аутентификацию Kerberos для веб-интерфейсов

False

SPNEGO Signature Value

Секретный ключ, используемый для генерации и проверки подписи в протоколе HTTP-аутентификации SPNEGO (в формате Base64)

—

Kerberos KDC type

Тип KDC. За дополнительной информацией обратитесь к статье Kerberos

MIT

KDC hosts

Один или несколько хостов KDC с запущенными серверами FreeIPA

—

Realm

Kerberos realm для подключения к серверу FreeIPA

—

Domains

Один или несколько доменов, ассоциированных с FreeIPA

—

Kadmin server

Хост, на котором работает

kadmin—

Kadmin principal

Имя принципала, используемое для подключения через

kadmin, напримерadmin@RU-CENTRAL1.INTERNAL—

Kadmin password

Пароль администратора IPA

—

Keytabs directory

Каталог с keytab-файлами

/etc/security/keytabs

Additional realms

Дополнительные Kerberos realms

—

Delay between kinit invocation attempts

Время между попытками повторного запуска команды kinit

5

Number of retries for kinit invocation attempts

Количество повторных попыток вызова kinit

10

Trusted Active Directory server

Сервер Active Directory для обеспечения односторонних доверительных отношений между realms из MIT Kerberos KDC

—

Trusted Active Directory realm

Active Directory realm для обеспечения односторонних доверительных отношений между realms из MIT Kerberos KDC

—

Custom krb5.conf

Активирует добавление кастомных параметров в файл krb5.conf

False

krb5.conf

Дополнительные параметры для записи в файл krb5.conf

—

Admin DN

Полное отличительное имя (DistinguishedName) пользователя admin c правами

create/modify/delete/pwdchangeнад пользовательскими учётными записями в целевом Organizational Unit—

LDAP URL

LDAP URL, который состоит из префикса протокола

ldap://илиldaps://, имени хоста или IP-адреса и порта AD-сервера. Например,ldaps://192.168.4.2:636—

Container DN

Отличительное имя (DistinguishedName) контейнера

—

TLS CA certificate Path

Путь к сертификату CA в файловой системе хоста, который предварительно размещён или будет записан из поля TLS CA certificate

—

TLS CA certificate (optional)

Сертификат CA, который записывается на хост по пути из TLS CA certificate Path во время выполнения действия Enable Kerberos. Сертификат не сохраняется в ADCM

—

Custom ldap.conf

Активирует добавление кастомных параметров в файл ldap.conf

False

ldap.conf

Дополнительные параметры для записи в файл ldap.conf

—

IpaClient No NTP Autoconf

Отключает автоконфигурирование NTP во время установки клиента IPA

False

IpaClient No DNS Lookup

Отключает поиск DNS для сервера FreeIPA во время установки клиента IPA

True

Set up Kerberos utils

Устанавливает или удаляет клиент и утилиты Kerberos

True

Configure Kerberos on hosts

Настройка Kerberos на кластере, включая файлы krb5.conf и ldap.conf

True

Set up principals and keytabs

Создание, пересоздание или удаление принципалов и keytab-файлов

True

Configure services and clients

Обновление настроек сервисов и клиентов

True

Run service checks

Определяет, запускать ли сервисные проверки по окончании действия

True

-

Раздел SSL с настройками, перечисленными в таблице ниже.

Параметр Описание Значение по умолчанию Enable SSL

Указывает, активирован ли SSL

/tmp/keystore.jks

Keystore path

Путь к keystore-файлу

/tmp/keystore.jks

Keystore password

Пароль для keystore-файла

—

Truststore path

Путь к truststore-файлу

/tmp/truststore.jks

Truststore password

Пароль для truststore-файла

—

TLS Version

Версия протокола TLS

TLSv1.2

Run service checks

Определяет, запускать ли сервисные проверки по окончании действия

True

-

Параметр java.io.tmpdir, указывающий переменную среды для управления

java.io.tmpdirдля Solr. -

Параметр jna.tmpdir, указывающий переменную среды для управления

jna.tmpdirдля Solr.

-

Параметр ad-runtime-utils содержит шаблон файла конфигурации, который задает параметры пути установки runtime detection для заданной среды выполнения (Java, Python и т.д.). Шаблон содержит настройки кластера, а также настройки, специфичные для сервисов, таких как Trino, Flink и Ozone. Этот параметр можно использовать для явного указания версии Java. Подробнее читайте на странице Software Requirements — Java.

-

Раздел

defaultнастраивает поведение кластера по умолчанию. -

Раздел

autodetectопределяет алгоритм автоматического определения различных версий Java. Для каждой версии (8, 17, 21, 23, 24) настраивается следующее:-

env_var— переменная окружения, указывающая версию (например,JAVA8_HOME,JAVA17_HOME); -

paths— список путей для поиска установленной Java.

-

-

Раздел

servicesопределяет, для каких сервисов требуются конкретные версии Java.ad-runtime-utilsdefault: runtimes: java: version: "8" env_var: JAVA_HOME autodetect: runtimes: java: "8": env_var: JAVA8_HOME paths: - /usr/java/jdk1.8 - /usr/java/jre1.8 - /usr/lib/jvm/j2sdk1.8-oracle - /usr/lib/jvm/j2sdk1.8-oracle/jre - /usr/lib/jvm/java-8-oracle - /usr/lib/jdk8-latest - /usr/lib/jvm/java-1.8.0 - /usr/lib/jvm/java-1.8.0-oracle - /usr/lib/jvm/bellsoft-java8-amd64 - /usr/lib/jvm/java-arenadata-openjdk-8 "17": env_var: JAVA17_HOME paths: - /usr/lib/jvm/bellsoft-java17-amd64 - /usr/lib/jvm/bellsoft-java17 - /usr/lib/jvm/liberica-jdk-17* - /usr/lib/jvm/liberica-jre-17* - /usr/lib/jvm/zulu-17* - /usr/lib/jvm/temurin-17* - /usr/lib/jvm/adoptopenjdk-17* - /usr/lib/jvm/jdk-17* - /usr/lib/jvm/java-17* - /usr/lib/jvm/openjdk-17* - /usr/lib/jvm/openjdk-17* - /opt/java/bellsoft-java17-amd64 - /opt/java/temurin-17* - /usr/local/java/bellsoft-java17-amd64 - /usr/lib/jvm/java-arenadata-openjdk-17 - /usr/lib64/jvm/java-17* "21": env_var: JAVA21_HOME paths: - /usr/lib/jvm/java-21* - /usr/lib/jvm/jdk-21* - /usr/lib/jvm/java-arenadata-openjdk-21 "23": env_var: JAVA23_HOME paths: - /usr/lib/jvm/bellsoft-java23-amd64 - /usr/lib/jvm/bellsoft-java23 - /usr/lib/jvm/liberica-jdk-23* - /usr/lib/jvm/liberica-jre-23* - /usr/lib/jvm/zulu-23* - /usr/lib/jvm/temurin-23* - /usr/lib/jvm/adoptopenjdk-23* - /usr/lib/jvm/jdk-23* - /usr/lib/jvm/java-23-openjdk - /usr/lib/jvm/openjdk-23* - /opt/java/bellsoft-java23-amd64 - /opt/java/temurin-23* - /usr/local/java/bellsoft-java23-amd64 - /usr/lib/jvm/java-arenadata-openjdk-23 "24": env_var: JAVA24_HOME paths: - /usr/lib/jvm/bellsoft-java24-amd64 - /usr/lib/jvm/bellsoft-java24 - /usr/lib/jvm/liberica-jdk-24* - /usr/lib/jvm/liberica-jre-24* - /usr/lib/jvm/zulu-24* - /usr/lib/jvm/temurin-24* - /usr/lib/jvm/adoptopenjdk-24* - /usr/lib/jvm/jdk-24* - /usr/lib/jvm/java-24-openjdk - /usr/lib/jvm/openjdk-24* - /opt/java/bellsoft-java24-amd64 - /opt/java/temurin-24* - /usr/local/java/bellsoft-java24-amd64 - /usr/lib/jvm/java-arenadata-openjdk-24

-

-

Параметр Precheck packages, указывающей следует ли проверять пакеты перед установкой кластера.

Configuration groups

Вкладка Configuration → Configuration groups предназначена для настройки конфиг-групп кластера.

Ansible settings

Вкладка Configuration → Ansible settings предназначена для ввода конфигурационных настроек Ansible на уровне кластера. Вкладка доступна начиная с версии ADCM 2.2.0.

| Имя | Описание | По умолчанию |

|---|---|---|

forks |

Число параллельных процессов, генерируемых при коммуникации с удаленными хостами |

5 |